Un hackeo expone teléfonos y domicilios de altos cargos de la ciberseguridad del Estado

Los atacantes han publicado teléfonos, DNI y hasta direcciones del domicilio de coordinadores y empleados del Incibe

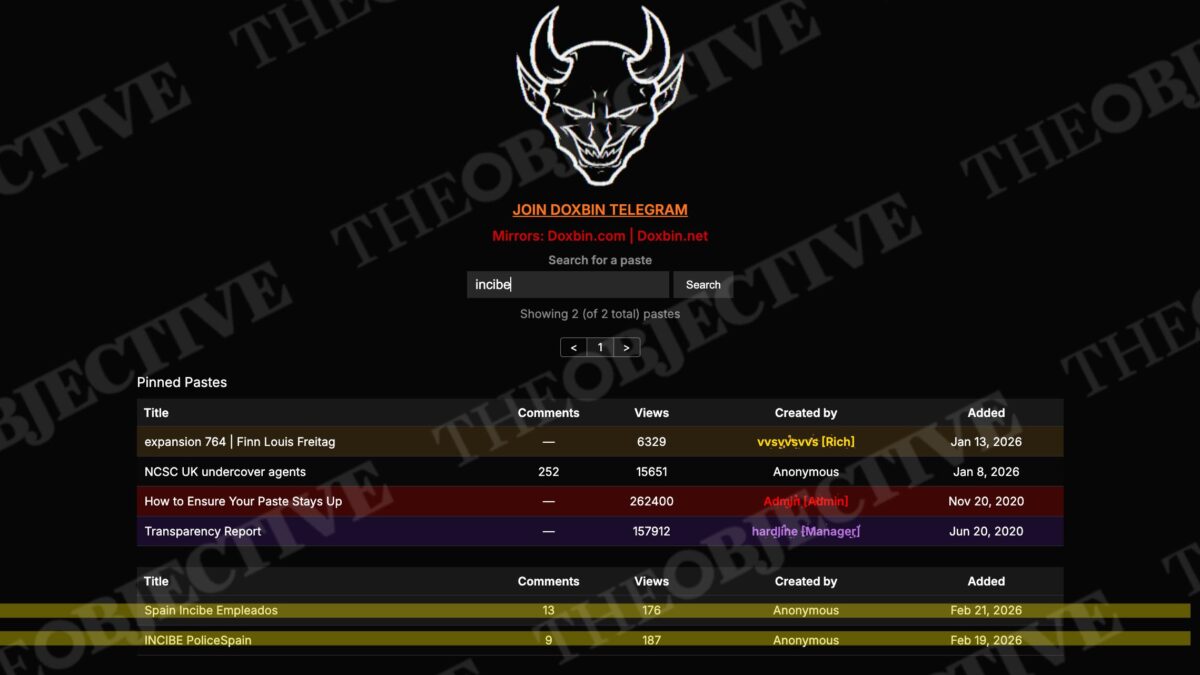

Página web en la que han aparecido las identidades de los funcionarios. | THE OBJECTIVE

El Instituto Nacional de Ciberseguridad (Incibe) es una de las principales herramientas que tiene el Estado para proteger a la Administración —y a empresas privadas— de ciberataques. En este caso, este organismo ha sido la víctima del asalto: un doxeo, término que se utiliza para describir la revelación de toda la información privada de una persona obtenida con medios ilícitos. El resultado, una decena de trabajadores de este centro, entre ellos cargos directivos —incluido su director—, han quedado expuestos tras aparecer en uno de los foros especializados en esta práctica sus nombres, apellidos, correo electrónico, DNI y hasta contraseñas. El incidente está bajo investigación y ya ha sido comunicado al Centro Criptológico Nacional (CCN), dependiente del CNI.

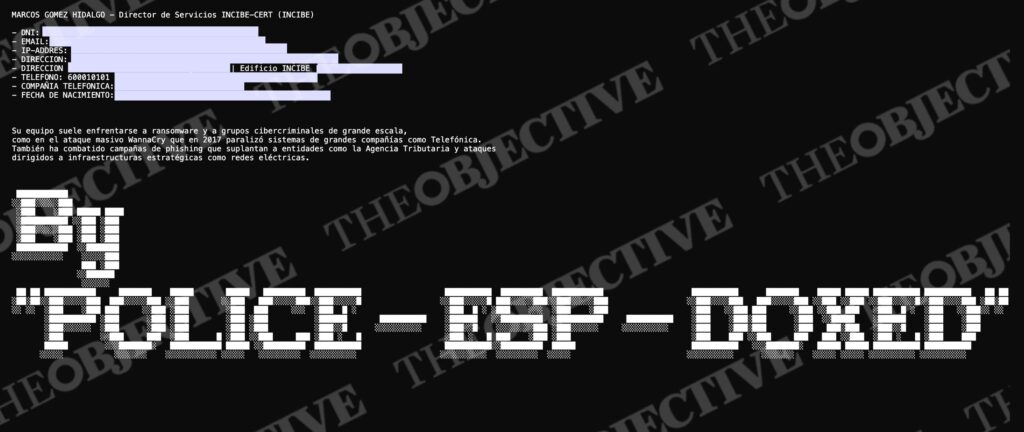

Marcos GOMEZ HIDALGO

- EMAIL: m*******@hotmail.com

- TELEFONO: 6*******

- COMPAÑIA TELEFONICA: *******

Este es solo un ejemplo de la decena de fichas que han aparecido estos días en internet referentes a personal y responsables del INCIBE. En este caso, Gómez Hidalgo es el director de este organismo de ciberseguridad, y ya había sido víctima de un ataque similar solo unos días antes en el que se expuso también su dirección física y su DNI. Hasta la ubicación de su despacho en la sede central del centro.

El autor o autores que firman el ataque se hacen llamar ‘Police-ESP-Doxed’. Han ido colgando esta información en los últimos días. La filtración, que THE OBJECTIVE ha podido confirmar en conversación con algunos de los perjudicados, ha afectado a una decena de empleados del Incibe, casi todos con un perfil de gerencia y coordinación de áreas.

Tal y como ha podido comprobar TO, algunos de los nombres corresponden a personas que confirman a este diario que ya no trabajan en el organismo desde 2024, por lo que el listado no estaría del todo actualizado. En la mayoría de los casos, sí se corresponde con empleados y cargos en activo en el Incibe.

Entre la información y datos personales filtrados hay desde números de teléfono y direcciones de email hasta DNIs y direcciones físicas. Pero también hay contraseñas vinculadas a esos correos electrónicos, por lo que los expertos que ya revisan esta filtración creen que la información podría provenir de un ataque masivo anterior.

Según ha podido confirmar este diario, el incidente ya está siendo investigado por el Centro Criptológico Nacional (CCN), el departamento del CNI que se dedica a perseguir este tipo de amenazas en la Administración pública. El mismo que actuó, por ejemplo, en el espionaje con Pegasus del móvil de Pedro Sánchez, del que TO ha aportado recientemente nuevos datos.

Aumento de ataques en 2025

En 2025, el Instituto Nacional de Ciberseguridad registró y gestionó un total de 122.223 incidentes de ciberseguridad, lo que supone un incremento del 26% respecto a los datos del año anterior. Estas cifras reflejan el nivel de actividad de ciberdelincuentes que afecta a ciudadanos, empresas y organizaciones, y muestran una tendencia al alza en la frecuencia e intensidad de los ataques.

A través de su equipo especializado, INCIBE-CERT, se detectaron además 237.028 sistemas vulnerables susceptibles de ser explotados por actores maliciosos para acceder a redes, robar información o provocar interrupciones en servicios digitales. Esta labor proactiva incluye la identificación de fallos de seguridad antes de que se materialicen en incidentes concretos.

En el ámbito de los operadores esenciales —aquellas infraestructuras y servicios críticos para el funcionamiento de la sociedad y regulados por la directiva NIS2— se atendieron 401 incidentes. Los sectores más afectados fueron la banca, que concentró el 34% de los casos, seguido por transporte, energía, infraestructuras de mercados financieros y aseguradoras y fondos de pensiones, reflejando cómo los ciberdelincuentes dirigen sus ataques hacia áreas estratégicas y de alto impacto.

Respecto a los tipos de incidentes más frecuentes, los ataques basados en malware fueron predominantes, con más de 55.000 casos, incluyendo ransomware, en los que los delincuentes cifran o bloquean datos para exigir rescates económicos. El fraude online representó aproximadamente cuatro de cada diez incidentes, con un crecimiento notable frente al año anterior. Dentro de este fraude, las técnicas de phishing —mensajes falsos que buscan engañar al usuario para obtener credenciales o datos sensibles— destacaron como una de las modalidades más empleadas por los atacantes. El informe también señaló la detección de miles de dominios fraudulentos utilizados para engañar a usuarios y la existencia de casos de robo de información en los que se accede sin autorización a datos privados o corporativos.

En conjunto, el balance de 2025 pone de manifiesto un panorama de creciente actividad criminal en el ámbito digital, con ataques más numerosos y variados, una mayor exposición de sistemas vulnerables y una presión creciente sobre los servicios de respuesta y asistencia en ciberseguridad. Esto muestra tanto el desarrollo de técnicas más sofisticadas por parte de los ciberdelincuentes como la necesidad de reforzar la preparación y resiliencia de entidades públicas y privadas frente a estas amenazas.