La Guardia Civil investiga si los datos de sus agentes circulan ya por la 'dark web'

Un ciberataque a una empresa sanitaria hace un mes dejó expuesta información de cientos guardias civiles y militares

Ilustración de Alejandra Svriz.

La denuncia de un anónimo sobre una posible fuga de datos de funcionarios del Instituto Armado y de las Fuerzas Armadas a la dark web o red oscura, tras el ciberataque que sufrió el pasado mes de abril una empresa de reconocimientos médicos subcontratada por los ministerios de Interior y Defensa, ha puesto en alerta a los investigadores del caso. Según señalan a THE OBJECTIVE fuentes próximas a las pesquisas, a cargo de la Unidad Central Operativa (UCO) del Instituto Armado y de la Unidad Central de Ciberdelicuencia (UCCiber), los agentes tratan ahora de rastrear el origen de ese aviso para contrastar si cierta información sensible habría llegado a ese espacio de internet, que da cobijo a una alta concentración de ciberdelincuentes que ofrecen sus servicios criminales.

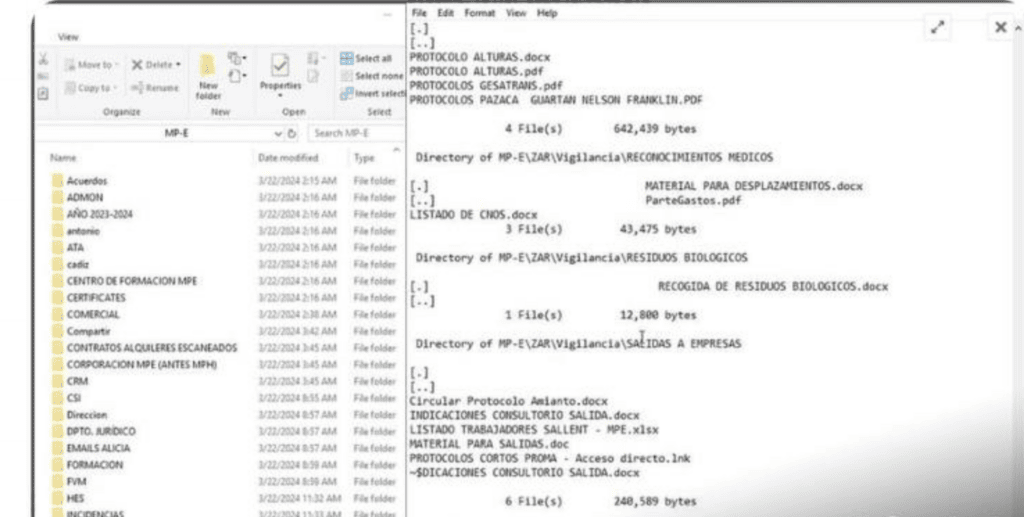

La alerta sobre la filtración de datos personales de agentes corrió como la pólvora a través de las aplicaciones de mensajería instantánea este lunes. En el mensaje, que reza: «Ya se ha publicado en la dark web la base de datos de la empresa MPE —haciendo mención a la firma sanitaria afectada por el ataque cibernético, Medios de Prevención Externos Sur SL—, el autor adjunta dos pantallazos como prueba de la fuga de información, en los que se advierte el logo de la compañía y decenas de carpetas sobre «centros de formación, listados de trabajadores, material para salidas o incidencias». Desde la Guardia Civil, no obstante, piden cautela hasta que los investigadores del caso puedan confirmar este extremo.

Un ataque de tipo ‘Ransonware’

Cabe recordar que, tras las primeras pesquisas, la Guardia Civil descartó casi por completo que el ciberataque lograse sustraer material sensible de los servicios de información de la empresa MPE. Fuentes cercanas a la investigación consultadas por este periódico apuntaron a un hecho clave, y es que el ataque que sufrió la firma fue «de tipo Ransonware Lockbit 3.0». Una clase de virus informático que lo que hace normalmente es encriptar información, más que robarla, para después pedir dinero a la compañía a cambio de recuperarla, es decir, de devolverla a su estado original.

Un extremo que no se habría producido porque lo común es que la empresa atacada tenga respaldada toda la información y recupere los datos de manera autónoma. De hecho, en el comunicado que lanzó la compañía tras el ciberataque, advirtió «que contaba con copias de seguridad que habían permitido poder seguir prestando el servicio a todo el personal objetivo de los reconocimientos médicos». Y aseguró que «no había evidencia de que se hubiese producido una fuga de información».

Los datos de la Guardia Civil

Lo que no quedó del todo claro es qué tipo de datos tenía la compañía de reconocimientos médicos sobre los guardias civiles y miembros de las Fuerzas Armadas. Según detalló la firma en la nota, los autores del ataque informático podrían haber tenido acceso «número de la tarjeta de identificación personal (TIP); el número de teléfono móvil; correo electrónico; fecha de nacimiento: sexo; puesto de trabajo; resultado del reconocimiento médico y certificado de aptitud».

Ante esto, en el comunicado interno que distribuyó entre los agentes, la Guardia Civil insistió en que la empresa MPE no contaba, en ningún caso, con los nombres nombres, apellidos o DNI de ningún guardia civil ni del personal de las Fuerzas Armadas o personal civil con destino en el ámbito de la Dirección General de la Guardia Civil». Y recomendó al personal «estar alerta ante correos, mensajes sospechosos o llamadas que pudieran suplantar» a la empresa afectada. De hecho, según ha podido saber este periódico, distintos agentes han estado remitiendo en las últimas semanas distintos mails de dudosa credibilidad remitidos desde la empresa MPE.

Por otro lado, distintos guardias civiles afectados por el ataque informático ponen en duda la versión que mantienen el Instituto Armado y la firma, y aseguran que esta última sí poseía datos como el nombre y los apellidos de los agentes en sus servicios de información. «El informe que te mandan, con el resultado de las analíticas y todas las pruebas, va relacionado con nuestro TIP, que está asociado, al mismo tiempo, a nuestros nombres y apellidos, y así aparece en el documento», insisten.

Los ciberataques se han extendido por toda España con suma rapidez. Los últimos datos muestran un aumento del 22% en empresas y particulares y un aumento en el cómputo total con 110.840 ataques respecto al año anterior, según la estadística que realiza la tecnológica española Pandora FMS. El problema, apunta su CEO, Sancho Lerena, es que el sector empresarial todavía no blinda lo suficiente sus sistemas. «El nivel de ciberseguridad que hay en España sigue siendo inferior al requerido. Hay casi un 90% de empresas que tienen alguna medida de seguridad, pero apenas el 5% utiliza todas las que recogen organismos como el Ontsi. El sector TIC es el más avanzado, pero tienen que acompañarle el resto de sectores».